Oui, vous pouvez vous méfier de ce câble USB modifié par un chercheur en cybersécurité puisqu’il permet de pirater un Mac et sans doute tous les appareils électroniques existants dotés d’un port USB.

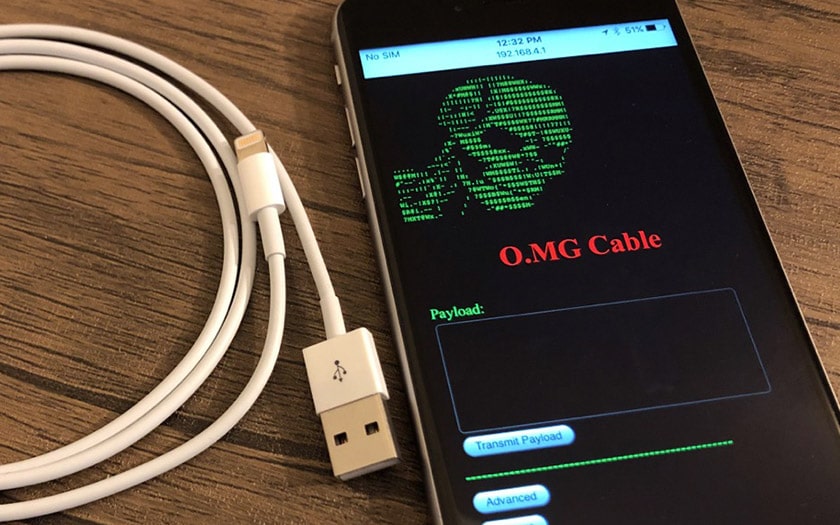

Pour sensibiliser le grand public face au danger du piratage, Mike Grovern, chercheur en sécurité informatique a conçu un câble USB plutôt particulier. C’est sur son site qu’il explique son fonctionnement. Doté d’une puce Wifi, il donne accès à toutes les données de l’appareil piraté. Votre smartphone, votre tablette, votre PC ou votre Mac peut être victime de ce câble USB baptisé « The O.MG cable ». OMG est ici l’abréviation d’Offensive Mike Grovern.

Une campagne de prévention prenant la forme d’un câble USB

Pour le chercheur en sécurité informatique Mike Grovern, « mettre en avant les attaques potentielles de manière attrayante permet au grand public de prendre conscience des menaces qui pèsent sur lui« . Il faut dire que ce câble USB est plutôt menaçant puisqu’il offre la possibilité à un hacker de collecter toutes les données sauvegardées dans un smartphone Android ou un iPhone, une tablette Android ou un iPad, un PC ou un Mac très facilement. Peu importe le port disponible sur l’appareil que l’on souhaite pirater, le principe est exactement le même. Le pirate peut aussi prendre le contrôle de l’appareil victime de cette attaque. Il lui suffit uniquement d’être connecté au même réseau Wifi. Mike Grovern veut que les autres chercheurs en sécurité informatique deviennent capables de mettre un terme à ce type de dispositifs. Pour le moment, il n’existe qu’un seul prototype USB-Lightning. Grovern est convaincu que ce « câble va contribuer à améliorer la sécurité informatique« .

Voir aussi >> Chine : un ado se coince un câble USB dans le pénis

Que pensez-vous de ce câble ? Dites-nous tout dans les commentaires !

bonjour,

cet article est intéressant….. non. le sujet est intéressant, l’article pourrait l’être mais au final…

on reste sur sa faim (ou alors c’est une brève ?)

comment s’y prend il ? (oui il branche le câble qui contient une puce wifi, super \o/)

comment le téléphone/pc/autre interprète ce câble ? comme un périphérique réseau ? ou est le hack alors ?

est-ce le câble qui fait les actions (offensive), ou il faut qu’il soit branché pendant que l’attaquant sur le même réseau fasse les actions ?

quelles sont les techniques utilisées (faille 0Day, faille connu non comblés ?)

les Iphones ne sont pas sensés être cryptés ? (le FBI pourrait être intéressée)

si vous n’expliquez pas un peu mieux comment les gens lambda pourraient être sensibilisés ?

ex : expliquer comment ce type de câble branché sur toutes les prises en libre service d’un aéroport, pourrait permettre à un malfaiteur de se connecter à autans de périphérique.

fournir ce câble en goodies aux cadres d’entreprise hightech lors d’un séminaire.

sécurité national : fournir ce cable en cadeau aux enfants/conjoints / nounous/… des personnalités de l’état (et oui le téléphone n’a plus de batterie : « j’utilise ton chargeur »)

donc sujet intéressant, article court.

C’est également mon avis. Les failles sont majoritairement dues aux comprtements et négligences des usagers, professionnels inclus. Le « bof », le risque potentiel qu’un hacker utilise ce point Wifi tout public est « infime », je fais « juste cette consultation », pas de temps à perdre pour respecter le processus de sécurité connu et imposé », etc. la simplicité des moyens de défense est connue. La pression du tout, tout de suite qui est imposée par les employeurs à tous les employés et devenue la règle pour tout usager, aussi à titre privé. Avec la fausse croyance qu’en acceptant toutes ces requêtes infondées l’individu sera reconnu « employé modèle », « conjoint modèle », etc., que la pérennité de son job ou de sa relation en est garantie !